3 апреля на Habrahabr появилась информация по обнаружению нового криптовымогателя, который шифрует не отдельные файлы, а весь раздел диска (том). Программа получила название Petya, а ее целью является таблица размещения файлов NTFS. Ransomware работает с диском на низком уровне, с полной потерей доступа к файлам тома для пользователя.

У Petya обнаружена также специальная схема маскировки для скрытия активности. Изначально криптовымогатель запрашивает у пользователя активацию UAC, маскируясь под легальные приложения. Как только расширенные привилегии получены, зловредное ПО начинает действовать. Как только том зашифрован, криптовымогатель начинает требовать у пользователя деньги, причем на выплату «выкупа» дается определенный срок. Если пользователь не выплачивает средства за это время, сумма удваивается. «Поле чудес», да и только.

Но криптовымогатель оказался сам по себе не слишком хорошо защищен. Пользователь Твиттера с ником leostone разработал генератор ключей для Petya, который позволяет снять шифрование дисков. Ключ индивидуален, и на подбор уходит примерно 7 секунд.

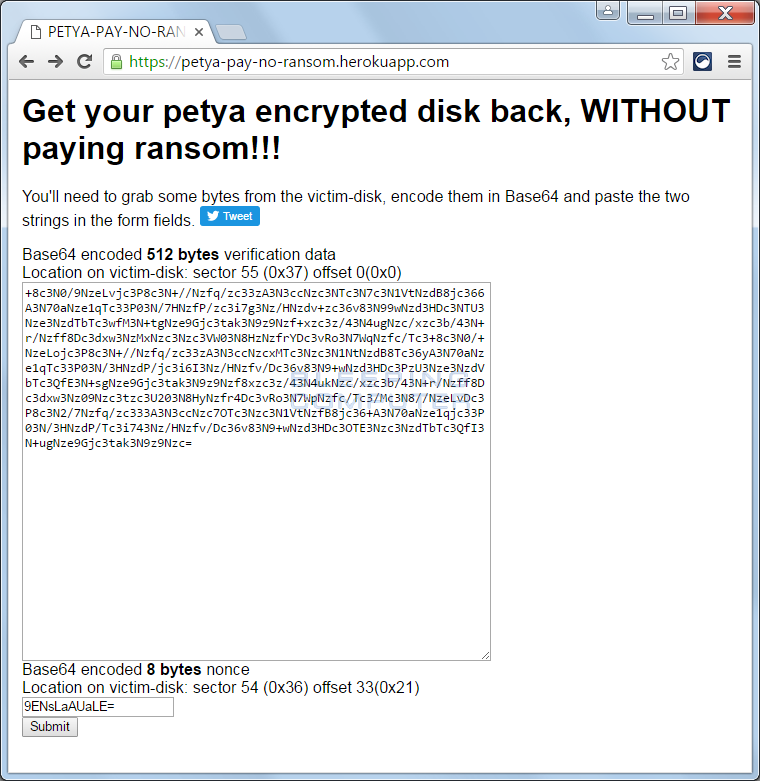

Этот же пользователь создал сайт, который генерирует ключи для пользователей, чьи ПК пострадали из-за Petya. Для получения ключа нужно предоставить информацию с зараженного диска.

Что нужно делать?

Зараженный носитель нужно вставить в другой ПК и извлечь определенные данные из определенных секторов зараженного жесткого диска. Эти данные затем нужно прогнать через Base64 декодер и отправить на сайт для обработки.

Конечно, это не самый простой способ, и для многих пользователей он может быть вообще невыполнимым. Но выход есть. Другой пользователь, Fabian Wosar, создал специальный инструмент, который делает все самостоятельно. Для его работы нужно переставить зараженный диск в другой ПК с Windows OS. Как только это сделано, качаем Petya Sector Extractor и сохраняем на рабочий стол. Затем выполняем PetyaExtractor.exe. Этот софт сканирует все диски для поиска Petya. Как только обнаруживается зараженный диск, программа начинает второй этап работы.

Извлеченную информацию нужно загрузить на сайт, указанный выше. Там будет два текстовых поля, озаглавленных, как Base64 encoded 512 bytes verification data и Base64 encoded 8 bytes nonce. Для того, чтобы получить ключ, нужно ввести данные, извлеченные программой, в эти два поля.

Для этого в программе нажимаем кнопку Copy Sector, и вставляем скопированные в буфер данные в поле сайта Base64 encoded 512 bytes verification data.

Потом в программе выбираем кнопку Copy Nonce, и вставляем скопированные данные в Base64 encoded 8 bytes nonce на сайте.

Если все сделано правильно, должно появиться вот такое окно:

Для получения пароля расшифровки нажимаем кнопку Submit. Пароль будет генерироваться около минуты.

Записываем пароль, и подключаем зараженный диск обратно. Как только появится окно вируса, вводим свой пароль.

Petya начинает дешифровку тома, и все начинает работать по завершению процесса.

Комментарии

Спс.

А с энтими лекарствами - ничего себе не подсадишь?

Увы, это для старой версии, насколько я знаю.

Ну значит, инфа старая.

Попробую поискать может че найду

поспешишь людей насмешишь

Проще избавиться от винды.

линуксосрач ?

Нет, просто я не доумеваю, как можно с трезвой головой ставить критически важное ПО на ОС, которая с самого рождения была и продолжает быть дырявой.

самая большая дыра Windows - его криворукие пользователи

(с)

смешно

А Вы то сами то видели исходный код винды? Вот и я о том же. От куда нам известно какие програмные закладки Ms сделало для ЦРУ и АНБ агентов ? И где гарантия тому, что инфу об этих закладках никто не вынесет за пределы стен этих же организаций и они не попадут в руки тем, что пишет вирусы ?

Поэтому винда очень небезопасная ОС.

справедливости ради, некоторые продукты мелкомягких, включая ОС - сертифицированы ФСТЭКом

НЯЗ, и Линухи также влетели

а можно поподробнее с этого момента ?

наверное всё-таки запрашивает ДЕактивацию UAC

Не, наверное именно активацию - "Запусти меня с правами администратора, ну позязя"

Сорри камрады.

Статья 2016.

Ошибся

Вы полностью сегодняшний обзор по вирусу прочите, пожалуйста. Указанный Вами способ работал с предыдущей версией зловреда. С нынешней не срабатывает.

Да. поторопился.

3 версия не дешифруется.

или восстанавливаться с копии системы

или другими средствами восстановления инфы

Интересно R Studio помогает восстановить файлы?

Вряд ли, если шифруется на том же месте, без перезаписи копии. Я б так делал.

Облачным этот вирус как нельзя кстати

Вот наиболее актуальная постоянно обновляющаяся информация: https://m.habrahabr.ru/post/331762/

Ссылка на лохчейн с кошельком авторов криптора. На текущий момент 30 транзакций.

Как пишется в блоге KasperskyLab почтовый ящик, куда нужно было слать уведомления об оплате уже заблокирован. Поэтому все оплаты идут в пустоту. Никто ничего расшифровать не будет.

Спасибо за информацию.

Остаётся надеяться на появление декриптора.

Письма идут в пустоту, а оплаты куда надо- в карман злодея

Важная информация! UPD10: Специалисты Positive Technologies нашли локальный “kill switch” для Petya, остановить шифровальщика можно создав файл «C:\Windows\perfc (perfc — файл без расширения)

Источник: https://habrahabr.ru/post/331762/

Не поможет расшифровать файлы, но возможно предохранит от заражения.

Спасибо!

Перспективный чат детектед! Сим повелеваю - внести запись в реестр самых обсуждаемых за последние 4 часа.