Компания «Доктор Веб» предупреждает пользователей о распространении троянца-шифровальщика, способного заражать операционные системы семейства Linux. Выбор каталогов, в которых троянец шифрует файлы, позволяет сделать вывод, что главная мишень вирусописателей — администраторы сайтов, на машине которых развернут собственный веб-сервер. В ряде случаев были зафиксированы атаки на веб-сервер через уязвимость CMS Magento. Специалисты компании «Доктор Веб» предполагают, что жертвами троянца стали по меньшей мере десятки пользователей.

Компания «Доктор Веб» предупреждает пользователей о распространении троянца-шифровальщика, способного заражать операционные системы семейства Linux. Выбор каталогов, в которых троянец шифрует файлы, позволяет сделать вывод, что главная мишень вирусописателей — администраторы сайтов, на машине которых развернут собственный веб-сервер. В ряде случаев были зафиксированы атаки на веб-сервер через уязвимость CMS Magento. Специалисты компании «Доктор Веб» предполагают, что жертвами троянца стали по меньшей мере десятки пользователей.

Обнаруженная угроза внесена в вирусную базу компании «Доктор Веб» как Linux.Encoder.1. После запуска с правами администратора троянец загружает файлы с требованиями вирусописателей и файл, содержащий путь до публичного RSA-ключа, после чего запускает себя как демон и удаляет исходные файлы. Данный RSA-ключ в дальнейшем используется для хранения AES-ключей, с помощью которых троянец шифрует файлы на зараженном компьютере.

В первую очередь Linux.Encoder.1 шифрует все файлы в домашних каталогах пользователей и каталогах, относящихся к администрированию веб-сайтов. После этого шифровальщик рекурсивно обходит всю файловую систему: сперва начиная с каталога, из которого он был запущен, а следующим шагом — с корневого каталога «/». При этом шифруются файлы с расширениями из заданного списка и только при условии, что имя каталога начинается с одной из заданных вирусописателями строк.

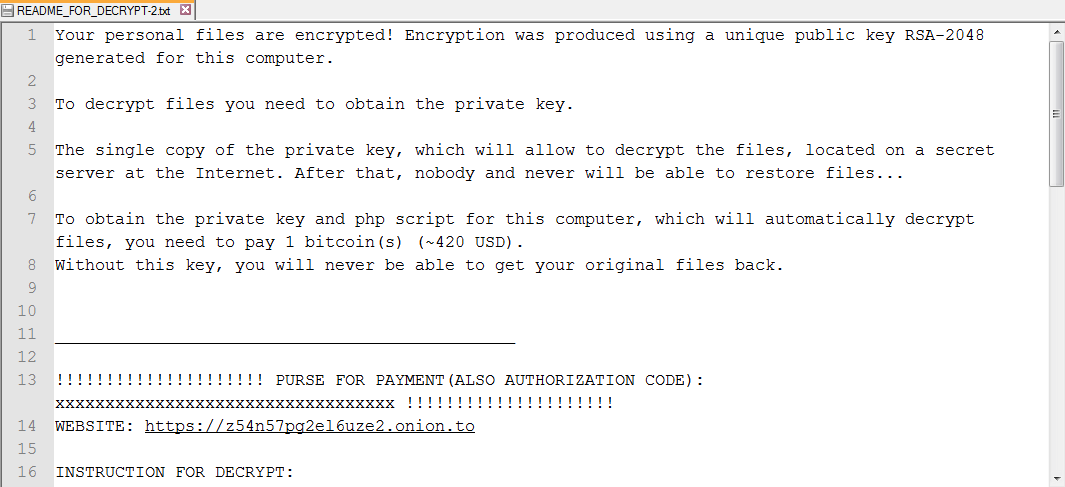

Пострадавшие файлы получают расширение .encrypted. В каждом каталоге, содержащем зашифрованные файлы, троянец размещает файл с требованиями вирусописателей: жертве предлагают оплатить расшифровку файлов с помощью криптовалюты Bitcoin.

=====

Вирусов нет, хе-хе )

Комментарии

Про такую фигню для винды 3 дня назад уже слышал. Теперь и для линуха.

Для такого запуска надо рутовый пароль руками прописать...

Соответственно, случайно это не сделаешь. Тут админ сам дурак. Надо смотреть, что запускаешь.

Интереснее другое, а откуда этот троянец взялся то? Что в качестве носителя выступало?

Как вариант - подключился к интернету - сам дурак :)

Причём здесь подключение к инету.

Шифровальщик - это по-сути обычная программа. Аналог Амиго, или любой подобной хрени, устанавливаемой вдогонку к основной проге, если так можно выразиться.

Вот только, если Амиго можно установить в фоне, просто пропустив нужную галочку (если она вообще есть), то в линухе на подобные действия нужно получить подтверждение пользователя методом ввода рутового пароля.

Так-то можно полную очистку всех директорий прописать. Форматирование разделов. Линух вообще из консоли убить можно, там ниже в комментах есть команды.

Тут вся разница в том, что во-первых сам факт запроса рут-пароля должен навести на мысль, проверить, а что вообще эта программа хочет. От однокнопочных действий никакая система, будь хоть 100 раз надёжная, не спасёт.

И во вторых, в центральных репозиториях я о подобных вещах не слышал. Скорее всего тут чувак с какого-то левого ресурса скачал неведомую зверушку. Сознательно ввёл рут-пароль и получил вполне ожидаемый эффект.

Повторюсь, очень интересно посмотреть, что именно он качал. Откуда. Какие каталоги шифруются. И какая именно при этом у него система.

Если хочется больше конкретики, то например в самой популярной среди пользователей Ubuntu нет рут пользователя, а все проходит вводом пользовательского пароля, даже при установке программ из официального репозитария происходит запрос пароля, а к примеру Оперы нет в официальном, поэтому пользователь может спокойно где либо скачать deb пакет и не дернется когда при установке она запросит пароль, потому как "всегда спрашивает".

Думается мне, что в примере с Оперой, если её качать с оф сайта, никаких проблем не возникнет.

Но в целом, я не спорю. Однокнопочное мышление творит чудеса даже на самых защищённых системах.

Люди умудряются коды от карт кредитных выкладывать в открытый доступ. Что уж тут про системы говорить.

P.S. Если вдруг найдёте, что именно этот зверек делает, откуда взялся и на какую версию ставится, маякните, плиз. Очень любопытно.

нафига?

вы что, к своим документам через рутовый пароль ходите?

куда есть доступ, там и зашифрует

В линухе нельзя совершать важных действий, не введя рутовый пароль. Во многих директориях нельзя менять файлы без рутового пароля. Ну и многие работы в пользовательском каталоге тоже требуют ввода пароля.

Доступ к документам от учётки ясное дело каждый раз пароля не требует. Но вот что-то установить так просто что-то серьёзное без пароля нельзя.

Пользователь пребывая в полной уверенности, что ставит хорошую программу введет свой пароль, а дальше все по накатанной схеме.

Он может пребывать в таковой уверенности, если скачивает пакет из того или иного доверенного репозитория. Добавление в список доверенных в той же Убунту - некоторая неоднозначная пляска с бубном. А если кто-то втыкает не пойми что непонятно откуда, да ещё и рутовые права не забывает предоставить - ну что ж, сам себе режиссёр. Системные ограничения тоже имеют пределы.

В убунту рутовый пароль есть пароль пользователя, даже из доверенного репозитария идущего в коробке, при установке программ происходит запрос пароля, поэтому обычный пользователь не моргнет глазом и установит.

И тем не менее, чтобы проделать действия, требующие админских прав, этот самый пароль нужно вводить - ручками. А в винде мне требуется лишь нажать "Да". Да, разумеется, перед этим экран эффектно потемнеет, подчёркивая важность и драматичность момента ;)

Разница между да, и вводом пароля составляет лишь пару секунд, за которые обычный пользователь, не обращающий внимание на подобные драматичные моменты, введет свои 1234.

Ну, как бы, пока мне не потребовались несколько неоднозначные действия, нужды во вводе пароля у меня не возникало. И да, понимание, что надо подумать над этим самым действием ещё разок, было всегда.

До кучи, у меня не получилось ввести чисто цифровой пароль из девяти знаков - 14-я убунта не пропустила. Так что, 1234 - это таки виндовое.

При установке любая программа спрашивает пароль, поэтому и введет пароль спокойно, не все понимают. В интернете сплошь и рядом истории, что установил известную программу, а в ней оказался сюрприз и первый вопрос почему не скачали с официального сайта.

После кучи, когда ради посмотреть ставил 15.10 при установке она ругнулась на 123456, но согласился принять. Сегодня приду, посмотрю какой пароль пропускает.

Это не так. :) .man sudo в помощь, для понимания.

Давайте не рассказывать мне сказки, что можно вкючить Рут пользователя, я говорю про дефолтные настройки.

Давайте вы сначала разберётесь в теме, а? А потом можно будет продолжить разговор про root'a и про "обычного" пользователя :)

Вот, для общего представления, специально для "чайников", от убунты

ухты господи )) Мануал на который вы ссылаетесь был написан еще в начале этого века, а если вы обратитесь вот к этому мануалу http://help.ubuntu.ru/manual/установка , который тоже старый, но хоть посвежее, то на 6 шаге вы увидите, что пароль который вводит пользователь для своей учетной записи и будет рут паролем для изменения всего и вся. Так что, если пользователь не будет заморачиватся, то других паролей ему не понадобится.

Хорошо, я вам ещё раз совсем "разжую" - привилегированный пользователь в linux - это не root. И даже в убунту - привилегированный пользователь только один (по умолчанию) и он не root. То, что в убунту по умолчанию sudo предоставляет полный административный доступ - это один из минусов конкретно убунты - это сделано в угоду "чайникам", более-менее продвинутый пользователь настроит систему под себя правильно. Убунту это не весь linux, это его малая и далеко не самая лучшая часть

Хорошо, а я разжую для тех кто влезает в ветку и не утруждает себя прочитать то, что написано выше - я рассматриваю самую популярную среди пользователей из всех и это Убунта.

:) В убунту нет root'a (по умолчанию), соответственно нет "рутового пароля"

Еще раз, для тех кто с бронепоезда, всеми необходимыми правами обладает пароль пользователя от аккаунта, данного пароля хватает для любых действий на машине, другие пароли по умолчанию не создаются и не используются. Так что сам пользователь и является рут пользователем, и его пароль является рутовым паролем, по своему функционалу. А бегать и говорить, что в прямую вам это не написали можете до посинения.

Вы можете и дальше фантазировать на тему

linuxubuntu, в конце концов это даже забавно :)Пока я вижу только ваши игры со словами, это считаю рутом, а это не считаю.

С целью поднятия вашей образованности, представляю вам современный процесс установки Ubuntu 15.10 которая стоит у меня на машине.

Смотрите и просвещайтесь, на недельку вы покидаете мои записи, своей игрой словами вы меня утомили.

для виндовс лузеров такие новости как разминка перед рабочим днем

На недельку покидаете мои записи. Впредь советую следить за тем, что пишите.

А что не так?

На винде такие шифровальщики уже несколько лет работают. Правда, успешно рубятся антивирусами.

А кто утверждает, что для винды нет таких троянцев? В данном случае не так - это оскорбления.

Ну ОК.

очень очень спорное утверждение, знаю только комодо с своей песочницей который реально предотвратит доступ к файловой системе. все остальные антивирусы без виртуальной среды исполнения файла бессильны против программ шифровальщиков (именно программ) .

Если прогу руками установить - то это ничем не отличается от линуховоё заразы.

Там тоже руками устанавливается.

У Касперского и Аваста вроде есть свои песочницы, но сильно сомневаюсь, что пользователи вообще этим пользуются.

в том то и дело, что реально защитить от программы шифровальщика может только комодо с дефолтными настройками. но он злой как собака.

а касперский чет слажал вот их форум посто завален плачем пользователей с шифровальщиками http://forum.kaspersky.com/index.php?showtopic=239420&view=findpost&p=24...

Не всегда успешно. У меня были прецеденты, когда известный антивирус, лицензионный и регулярно обновляемый, пропускал эту заразу.

Это не вирус, это вредоносная программа, которую пользователь должен запустить с правами рута. Вирусом здесь выступает прокладка между клавиатурой и стулом.

Не долго думая запускать с правами рута: rm -fr /*

Хм... А есть у пигвинятников возможность прописать эти ключи в свойствах ярлыка?

1) пользователь с правами рута имеет все возможности

2) предыдущий комментатор за "виндовс лузеров" ушел в баню на неделю. Сколько стоит "пингвинятник"?

Стоит столько же.

Установка любого софта запрашивает права, так что для обычного пользователя получить такое в нагрузку, да еще и без антивируса шансы очень высокие.

Нужно различать установку софта и заражение системы вирусом.

В первом случае это происходит с согласия администратора и является его ответственностью.

Во втором - это результат наличия системы безопасности.

В тот момент, когда мой LibreOffice начнет без моего ведома распространяться по сети или через флешки и самоустанавливаться на другие компьютеры без явного разрешения их админов, тогда сравнение заражения вирусом и установкой софта станет правомочным.

PS Наличие антивируса спасет винду от format c: (с подтверждением действия пользователем)?

Если не отступать от самой новости, то как уже сказал, если данный троянчик будет уже вшит в программу, то заражение=установке софта и пользователь спокойно даст этому права.

ЗЫ. как мне помниться, да и без антивируса сама винда не даст форматнуть, само наличие такой возможности в линуксе для обычного пользователя лишь дополнительный повод в конечном итоге огорчиться.

Сама винда не даст, но если пользователь явно подтвердит свое действие, то система выполнит команду. В линуксе такое подтверждение делается вводом пароля администратора.

Троян можно вшить. Но предварительно нужно будет взломать репозиторий, чтобы пользователь захотел установить эту троянизированную программу на свой комп или убедить его, что программа со сторонней файлопомойки, которая устанавливается с помощью малого бубна, важнее и нужнее, чем аналогичная из системного репозитория.

И возвращаясь к вирусам, троян - не вирус.

Не выполнит команду потому и даже подтверждение не запросит, а просто ругнется, и продолжит дальше работать. Для обычных пользователь такая возможность по сути избыточна и никаких плюсов не несет.

Для чего ломать репозитарий, если можно просто установить deb пакет? ))

Все развитые дистрибутивы линукса производят установку и обновление софта из репозиториев.

Самостоятельная установка из стороннего ресурса сопряжена с дополнительными сложностями (то, что для пользователя винды рутина, для линукса - сложности) и ответственностью за целостность системы.

И, кстати, deb не так универсален, как вам видится. В моей системе, например, он достаточно чужероден и ставится с небанальными танцами.

Соглашусь и поддержу МаксВлада. Впарить вредоносную программу в сообществе свободного софта сложней еще и из-за необходимости создания множества фейковых материалов, якобы подтверждающих "чистоту" и эффективность предлагаемой проги.

Я уже сказал, что как пример рассматриваю популярную среди пользователей Убунту для которой деб пакеты не чужды и установка не из репозитария не труднее установки exe в винде.

Хммммм... часть дебов, скачанных со стороны, поставить не удалось. Неверные зависимости, некорректные версии библиотек и всё такое. Так подумать, без проблем встаёт(вал) флэш-плагин к Мозилле с адобовского сайта и acestream-пакет. Но с первым теперь странные сложности, а второй застрял на версии убунту 13.10. Так что теперь приходится плясать с обоими.

Думаю вирусописать первое что сделает, так это исправит все до актуальной версии.

Здесь как раз в плюс никсам уклон в сторону открытого софта. Если заинтересовался каким-то проектом не из репозитория, то чаще всего имеешь возможность ознакомиться с софтом на странице проекта, глянуть багрепорты, почитать отзывы в местном комьюнити, глянуть по Сети мнения касательно программы у окружающих, поискать маны с туториалами... Если всё перечисленное имеет место быть, тогда можно и попробовать поставить. Поскольку всё вышеперечисленное таки даёт некоторую гарантию контроля за проектом со стороны пользователей и предотвращает незаметное добавление закладок.

Слишком сложные действия предлагаете :) Для вас это в порядке вещей, а вот для обычных пользователей просто замаскируется под популярную программу и обычный пользователь скорее всего проглотит и обнаружит сюрприз.

В случае виндовой утилиты я вообще вынужден полагаться исключительно на антивирус и совесть разработчика. Впрочем, чаще всего я таки ищу опенсофтовскую утилиту и проделываю нечто подобное, что и в случае никсов ;) Opensource рулит.

Страницы